profiler TSQL JobStep id

카테고리 없음 / 2024. 3. 26. 19:06

프로파일러 SQLAgent JobStep id 값으로 어떤 Job 인지 구분 하려면 아래 쿼리를 이용한다.

select master.dbo.fn_varbintohexstr(job_id), b.*

from msdb.dbo.sysjobs b

프로파일러 SQLAgent JobStep id 값으로 어떤 Job 인지 구분 하려면 아래 쿼리를 이용한다.

select master.dbo.fn_varbintohexstr(job_id), b.*

from msdb.dbo.sysjobs b

에러가 나면 버전에 맞는 다음 폴더를 찾는다.

C:\Program Files\Microsoft SQL Server\150\Setup Bootstrap\Log

Summary.txt 를 확인 한다.

키워드를 얻었으면, 설치시간의 Detail.txt 에서 구체적인 메시지를 확인한다.

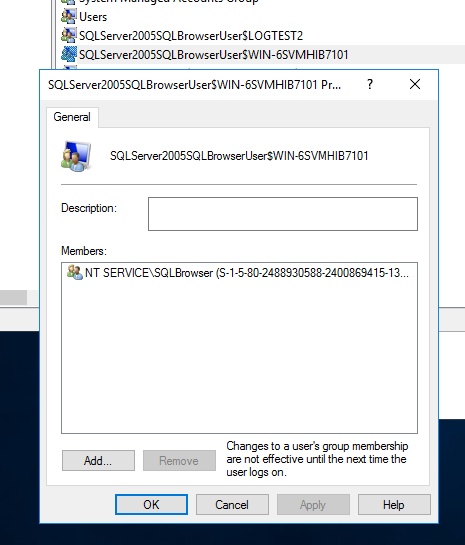

Ctrl-F "SQL Server Browser service group does not exist"

원래 hostname 이 WIN-6SVMHIB7101 이였나 보다.

group 을 만들어준다.

실패한 instance 를 지워준다.

해당 인스턴스 삭제 후 재설치

$tempResults = 'filelist1.txt'

Set-Content -Path $tempResults -Value 'Path\Name.Extension, FileSize' -Encoding UTF8

foreach( $file in (Get-ChildItem -File -Path 'C:\path' -Recurse) )

{

$nameCount = Get-Content -Path $file.FullName -Encoding UTF8 | Select-String -Pattern 'userFindString' | Measure-Object | Select-Object -ExpandProperty Count

if( $nameCount -gt 0 )

{

$line = $file.DirectoryName + '\' + $file.BaseName + $file.Extension + ' ' + $file.Length + ' ' + $file.CreationTime

Add-Content -Path $tempResults -Value $line -Encoding UTF8

}

}

clear

type $tempResults

#notepad $tempResults

remove-item $tempResults